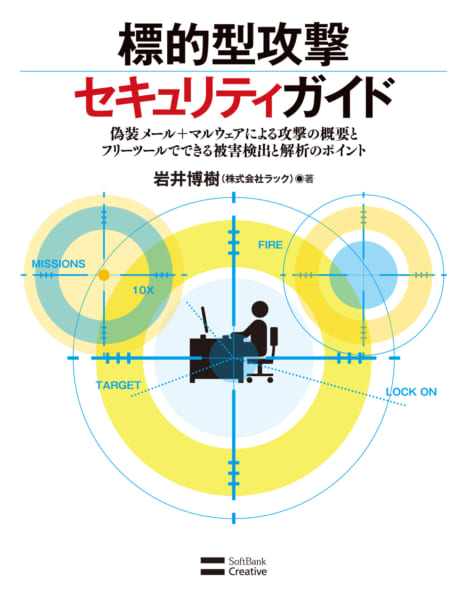

標的型攻撃セキュリティガイド

今話題のなりすましメールやPCの乗っ取り、遠隔操作など、最新のセキュリティ攻撃の概要と対抗策を解説。インシデント対策の最前線で活躍するプロが語る防御のポイントと、フリーツールを活用してシステム内から攻撃の痕跡を洗い出す方法を紹介します。

Contents

第1章 標的型攻撃とは何か

1-1 昨今のサイバー攻撃の事例

2000年~2008年頃の攻撃

ウェブアプリケーションの脆弱性を狙った攻撃

標的型メールを悪用した攻撃の流行

1-2 標的型攻撃の定義

1-3 攻撃者の目的

政治的活動

サイバー犯罪

サイバーテロ

サイバー戦争

・エストニアへのサイバー攻撃

・Stuxnetによる原子炉を狙った攻撃

業務妨害行為

1-4 攻撃者の正体

政府、軍事関係者

民間企業

マフィア、反社会勢力

学生

その他

第2章 インシデント事例

2-1 海外事例

Titan Rain

Operation Aurora

スタックスネット(Stuxnet)

2-2 国内事例

2-2-1 郵送による政府機関を狙った攻撃

時代背景

インシデント

・郵送物の送付

・過剰なネットワークトラフィックの発生

原因

2-2-2 軍事機器の備品を狙ったスパイ活動

背景

インシデント

・休み明けの異変

・悪用されたのは管理者アカウント

・侵入経路は不明

原因

2-2-3 海外本社からの不正侵入

背景

インシデント

・セキュリティチームへの加入

・ポイントの値の改竄

・謎のSQL操作ツール

・再発

・ログオンのできないファイルサーバ

・ファイルサーバの復活

原因

第3章 標的型メールによる攻撃の概要

3-1 標的型メールの手口

3-1-1 標的型メール送信までの手口

ソーシャルエンジニアリング

・従来のソーシャルエンジニアリングを用いた攻撃メール

・広範囲を対象とした標的型メール

取得したアドレスへのメール送信

・メールの送信元

・標的型メールのヘッダ情報

3-1-2 標的型メールの実体

業務連絡を装ったメール

取引先を装ったメール

冠婚葬祭を装ったメール

時事ニュースを装ったメール

転職オファーを装ったメール

グリーティングカードを装ったメール

3-1-3 不正プログラムの実行

添付ファイル

不正サイトへの誘導リンク

3-2 侵入の手口

3-2-1 マルウェアのインストール経路

不正プログラムを含むドキュメントファイルの添付

不正プログラムを含むサイトへのリンクの記載

脆弱性の悪用

3-2-2 第一の侵入

マルウェアのインストール

・ダウンローダー

・ドロッパー

Drive-by Download

3-2-3 ネットワーク内部への侵入

①パスワードハッシュの窃取

②SMB共有の悪用

③マルウェアの拡散

3-3 目的の達成

目的のデータの検索

RATの機能を利用した検索

データの圧縮とアップロード

第4章 悪用されるマルウェア

4-1 代表的なマルウェア

4-1-1 Remote Administration Tool

4-1-2 Hack Tool

Pass the Hash Attack

・パスワードハッシュ取得ツール

・Pass the Hash tool

パスワードクラッカー

・類推攻撃

・辞書攻撃

・総当たり攻撃(ブルートフォース攻撃)

パケット転送ツール

PsTools

Tips:RATのCNCサーバ

4-1-3 その他のツール

WinRAR

4-2 アンチウイルスソフトの回避

商用RATの場合

フリーで入手可能なRATの場合

Tips:Crypterによる暗号化

第5章 攻撃の痕跡の見つけ方

5-1 攻撃被害の確認

5-1-1 脅威の検出

標的型メールの受信者による検出

アンチウイルスゲートウェイ、アンチウイルスソフト

MPS(Malware Protection System)などのマルウェア対策製品

監査ログ

エンドポイント対策ツール、ホスト型IPS

資産管理ツール

IPS(Intrusion Prevention System)、NGF(Next Generation Firewall)

プロキシサーバ、URLフィルタのログ

5-1-2 対策機器による攻撃確認

攻撃のトリガー

・セキュリティ対策機器の課題

・対策機器運用のポイント

IDS/IPS運用のポイント

・ハッキングツールにより発生した通信

・Windows特有の文字列の検出

URLフィルタ運用のポイント

・サーバの公開情報

・ウェブサイトのオンラインチェック

プロキシログの確認

5-2 標的型メールの見抜き方

メールヘッダ情報

添付ファイル

本文の書きっぷり

第6章 初動対応

6-1 スナップショットの取得

6-1-1 ツールの準備

FTK Imager Liteのダウンロード

ダウンロードファイルの解凍

・ファイルの準備

6-1-2 スナップショットの取得

メモリダンプの取得

・メモリダンプの取得

HDDのスナップショットの取得

・スナップショットの取得

6-2 標的型攻撃の被害調査

6-2-1 調査の準備と手順

調査ツールの準備

標的型攻撃被害の調査の流れ

・全体像の把握

・サンプリングの必要性

・「スナップショットの取得」と「被害PCの隔離」の順序

6-2-2 標的型攻撃における調査内容(共通項目)

ログ解析(全体像の把握)

被害PCの隔離(調査PCのサンプリング)

被害PCの調査(原因調査)

ネットワークトラフィックの調査(現状確認)

6-2-3 ログ解析のポイント

ブラックリストによる照合

・ブラックリストの入手

・Google Safe Browsing APIを利用する

・接続先URL情報との照合

POSTメソッドのエクスポート

統計的分析

6-3 マルウェアによる攻撃痕跡の調査

6-3-1 調査の前処理

調査に役立つファイルの抽出

FTK Imager Liteによるファイルの抽出

・調査用のファイルの収集

調査の流れ

6-3-2 不自然なファイル作成日時の調査

svchost.exeを確認する

6-3-3 攻撃者の作業フォルダの調査

攻撃者の作業領域

FTK Imager Liteを利用した調査手順

・FTK Imager Liteにフォルダを読み込む

・ファイルの確認方法

・プログラムの署名を確認

6-3-4 通常利用されていないツールの利用

PsExec

パスワードハッシュ取得ツール

・Gsecdump

・msvctl

その他に注意するツール

Tips:VBScriptで作られたRAT

6-3-5 スタートアップに登録されたプログラム

レジストリファイルのエクスポート

スタートアップに登録されたプログラムの調査

RegRipperによる調査①(スタートアップ)

・スターアップ設定の確認

・ユーザ毎の設定の確認

RegRipperによる調査②(サービスへの登録)

Tips:マルウェアが利用するAutorun

6-3-6 プログラムの実行履歴

レジストリ(UserAssist)の確認

レジストリ(MUICache)の確認

Prefetchファイル

Shim Cache

・ShimCachePaeserによる確認

・RegRipperによる確認

6-3-7 ファイルの検索履歴

6-3-8 リモートコントロールの痕跡

イベントログ(セキュリティ)

・ログオンイベントの監査の取得

・Event Log Explorer

・ログオンイベントの監査

イベントログ(システム)

標的システム側の痕跡

侵入経路の追跡

・痕跡の追跡

Tips:PsExecによるリモートコントロール手順

パケット転送ツールを利用したリモートコントロール

Tips:攻撃者のファイルの隠し場所

6-3-9 ウェブブラウザの閲覧履歴

MANDIANT Web Historian

6-3-10 外部記憶媒体を介しての被害拡大の調査

RegRipperによる調査

USBDeviewによる調査

6-3-11 ネットワーク経由でのデータ窃取の調査

6-3-12 タスクスケジューラ

jobファイルの確認

タスクの実行結果の確認

■セルチェック①:レジストリからマルウェア感染をチェックする

6-4 タイムライン解析

6-4-1 The Sleuth Kitのダウンロード

6-4-2 タイムラインの作成準備

スナップショットの準備

利用する主なプログラム

ボリューム情報およびファイルシステム情報を取得

bodyファイルの作成

・flsとils

・bodyファイルを作成する

・ハードディスクイメージのbodyファイルの作成

タイムラインファイルの作成

・稼働中のシステムからタイムラインファイルを作成する

mactimeの修正

Tips:VMwareのイメージからタイムラインファイルを作成する

6-4-3 さまざまなログのタイムラインファイルの作成

log2timelineをインストール

・Perlモジュールのインストール

・log2Timeline.pmなどをコピー

log2timelineの利用方法

log2timelineによるタイムラインファイルの作成

・レジストリ

・イベントログ

・ウェブ閲覧履歴

・Prefetch

6-4-4 タイムラインファイルの読み方

MACタイムの基本

データが外部から持ち込まれる場合

矛盾したMACタイム

・「b」が正しいと仮定した場合

6-5 被害内容の調査

情報漏洩の有無の確認

圧縮ファイルの検索

・icatによる抽出

・Foremostによる抽出

・PhotoRecによる抽出

不正プログラムの調査

■セルフチェック②:タイムラインファイルからマルウェアの挙動を調査する

第7章 ファイル解析

7-1 ドキュメントファイルの簡易解析

7-1-1 Microsoft Officeドキュメントファイル

OfficeMalScanner

・ドキュメントファイルのスキャン

・RTFの解析

・シェルコードの解析

McAfee FileInsight

7-1-2 PDFファイル

PDF Stream Dumper

・Exploit_Scan

・データ部分の解析

7-1-3 Flashファイル

Flashファイルの抽出

・ドキュメントから検索する

・ドキュメントから抽出する

Flashファイルの解析

・Flashファイルの読み込み

・ActionScriptの確認

脆弱性の確認

7-2 実行ファイルの解析

7-2-1 Yara

シグネチャの作成

・シグネチャ作成の基本

・実行ファイルの識別ルール

・正規表現の利用例

Exploitコード付きドキュメントの検出

7-2-2 オンライン解析サービス

XecScan

PDFオンライン解析

実行ファイルのオンライン解析

7-3 メモリダンプの解析

7-3-1 メモリ解析のためのツール

7-3-2 Volatility

Volatilityのインストール

不正プログラムの検出(ネットワーク情報からの検出)

孤立したプロセスからの調査

■セルフチェック③:メモリから不正なプログラムを確認する

7-4 ネットワークトラフィックファイルの解析

7-4-1 ストリームデータの抽出

WireSharkによる操作

NetworkMiner

editcapによる分割

SplitCapによる分割

DNS

7-4-2 未知の通信の検出

User-Agent

リクエスト

XOR暗号化された文字列を含んだ画像ファイル

7-5 簡易的な動的解析

Sandboxieによる簡易動的解析

Sandboxieのインストール

・BSAのインストール

・WinPcapのインストール

・FakeNetのインストール

・プログラムの起動

BSAによるテスト

■セルフチェック④:Excelファイルを解析する

第8章 被害時の対応策

8-1 応急対策

C&Cサーバへの接続遮断

被害PCのネットワークからの隔離

現状調査

侵入経路の把握

8-2 恒久対策

ネットワーク設計の見直し

侵入検知レベルの向上

Pass the Hash対策

ログの取得設定の見直し

受信メールの監査

POSTされたファイルの制限

定期的な避難訓練

・①標的型攻撃の模擬メール受信訓練

・②不正プログラム対応訓練

・③事後対応演習/訓練

ファイル暗号導入の検討

・自動復号機能

・鍵情報の保存箇所

ソフトウェアの利用有無の検討

アンチウイルスソフトを補完する仕組みの検討

■目次:

第1章 標的型攻撃とは何か

第2章 インシデント事例

第3章 標的型メールによる攻撃の概要

第4章 悪用されるマルウェア

第5章 攻撃の痕跡の見つけ方

第6章 初動対応

第7章 ファイル解析

第8章 被害時の対応策