この度は書籍をお買い上げいただき、誠にありがとうございます。

本文中に以下の誤りがありましたことをお詫びするとともに、訂正させていただきます。

●p.xiii目次、pp.280~283 p.289 p.470 p.473文中

【誤】PIMBOK

【正】PMBOK

●p.36 本文 訂正

【誤】ポートスキャナと呼ばれるソフトウェアを用いてターゲットにの各ポートに対して順番にアクセスし

【正】ポートスキャナと呼ばれるソフトウェアを用いてターゲットの各ポートに対して順番にアクセスし

●p.54 まとめ 訂正

【誤】APTとは、長期に渡り交互な攻撃を行う標的型攻撃の一種。

【正】APTとは、長期にわたり高度な攻撃を行う標的型攻撃の一種。

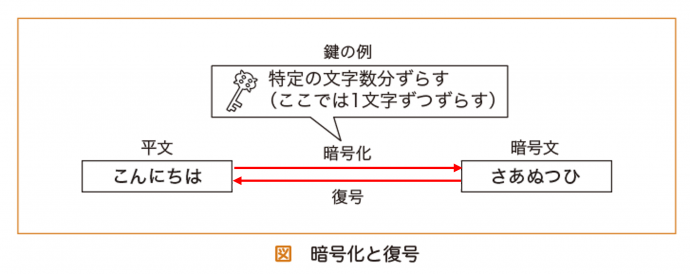

●p.72 図 訂正

正しくは以下のような図になります。

●p.107 問題2-4-9 追加

問題2-4-9(情報セキュリティマネジメント 平成30年春 問24、令和元年秋 問23)

メッセージが改ざんされていないかどうかを確認するために,

そのメッセージから,ブロック暗号を用いて生成することができるものはどれか。

ア PKI イ パリティビット

ウ メッセージ認証符号 エ ルート証明書

●p.131 側注 訂正

【誤】機密性・完全性・重要性とは、情報資産において保持されるべき情報セキュリティの3要素である

【正】機密性・完全性・可用性とは、情報資産において保持されるべき情報セキュリティの3要素である

●p.162 問題3-3-6 訂正

【誤】ファッジングの説明はどれか。

【正】ファジングの説明はどれか。

●p.196 解答4-3-3 訂正

【誤】答え:イ

クリアデスクは、机の上から機密情報をなくすことをいいます。したがって答えはイです。似た言葉にクリアスクリーンがありますが、これはコンピュータの画面をロックするなどして、機密情報が画面上に残らないようにすることを指します。

【正】答え:ウ

クリアデスクは、机の上から機密情報をなくすことをいいます。したがって答えはウです。似た言葉にクリアスクリーンがありますが、これはコンピュータの画面をロックするなどして、機密情報が画面上に残らないようにすることを指します。

●p.217 図中、p.218 p.220 p.468文中、p.476索引 訂正

【誤】上演権

【正】上映権

p.219 表内 意匠権の保護期間 訂正

【誤】登録時から25年間

【正】出願時から25年間

p.219 表内、p.220 p.468 まとめ 訂正

【誤】実用新案件

【正】実用新案権

●p.227 6章扉 出典分野 訂正

【誤】ネットワーク◎、セキュリティ

【正】ネットワーク、セキュリティ◎

●p.261 側注 訂正

【誤】POP3:Point Office Protocol 3の略。

【正】POP3:Post Office Protocol 3の略。

●p.317 本文、p.320 p.471まとめ、p.475 索引 訂正

【誤】財務三票

【正】財務三表

●p.376 解説6 訂正

【正】イ

●p.377 解説9 訂正

【正】エ

HTTPS(Hypertext Transfer Protocol Secure)はWebサイトのデータをやり取りするためのプロトコルで、内容は暗号化されます。ベースであるHTTPは、データをそのままインターネットに流すため、内容を盗聴される恐れがあります。HTTPSでは、HTTP通信をTLS (Transport Layer Security)と呼ばれるプロトコルを利用して行うため、TLSが持つ、暗号化や認証の機能を利用できます。TLSにはデジタル証明書によるサーバ認証が含まれるため、答えはエです。

●p.340 問題14 訂正

【正】

問14. WAFの説明はどれか。

ア Webサイトに対するアクセス内容を監視し,攻撃とみなされるパターンを検知したときに当該アクセスを遮断する。

イ Wi-Fiアライアンスが認定した無線LANの暗号化方式の規格であり,AES暗号に対応している。

ウ 様々なシステムの動作ログを一元的に蓄積,管理し,セキュリティ上の脅威となる事象をいち早く検知,分析する。

エ ファイアウォール機能を有し,マルウェア対策機能,侵入検知機能などの複数のセキュリティ機能を連携させ,統合的に管理する。

●p.373 解答一覧表中 訂正

【誤】問番号:問14、正解:エ、出典:情報セキュリティマネジメント 令和元年秋 問26

【正】問番号:問14、正解:ア、出典:情報セキュリティマネジメント 平成30年春 問12

●p.378 解説14 訂正

【正】

解説14. ア

WAFはWebアプリケーションファイアウォールとも呼ばれ、Webアプリケーション上でやり取りされるデータの内容をチェックし、攻撃を検知・防止します。

ア 正解です。

イ WPA2 (Wi-Fi Protected Access 2)の説明です。

ウ SIEM(Security Information and Event Management)の説明です。

エ UTM(Unified Threat Management)の説明です。

●p.383 解説29 訂正

【誤】ア aaS(Infrastructure as a Service)

【正】ア IaaS(Infrastructure as a Service)

●p.455 解説49 訂正

【正】

解説49.イ

B業務に使用されるスキャン機能についてのセキュリティリスクを問われています。図3の発見事項より、複合機のスキャン機能を利用して送付される電子メールは、誰が操作しても同じ見た目になることがわかります。これに関連したセキュリティリスクを選びます。

ア 図2より、C社従業員はスキャン機能を利用する際に、従業員ごとに付与された利用者IDとパスワードを複合機に入力する必要があることがわかります。したがって、他の従業員になりすまして複合機を利用できる可能性は低く、また、発見事項によって高まるリスクではありません。

イ 正解です。発見事項から、誰でも複合機から送信される電子メールに似たメールを作成できることがわかります。これを悪用すれば、攻撃者の手元から複合機からのメールを装った悪意あるメールを送信し、不正なURLをクリックさせることが可能です。

ウ たとえ添付ファイルを暗号化されたとしても、複合機を利用してもう一度スキャンをし直し、データを送付しなおせばよいため、身代金を支払う状況は起こりにくいといえます。

エ 図2より、スキャンしたPDFファイルの保存場所はC社の社内ネットワークであることがわかります。仮に保存先のURLが漏洩しても、社内ネットワークへの侵入が容易にできるわけではありません。さらに、発見事項によって高まるリスクではありません。

上記の正誤情報をまとめたPDFを以下からダウンロードいただけます。

ダウンロードファイル:正誤情報一覧